Acquisition d’entreprise : pourquoi l’EASM est indispensable en due diligence cyber

En 2018, Marriott acquiert Starwood pour 13 milliards de dollars. Deux ans plus tard, il découvre que des attaquants avaient accès à l'infrastructure Starwood depuis l'acquisition — et peut-être avant. Résultat : 500 millions de clients compromis, 124 millions de dollars d'amende RGPD.

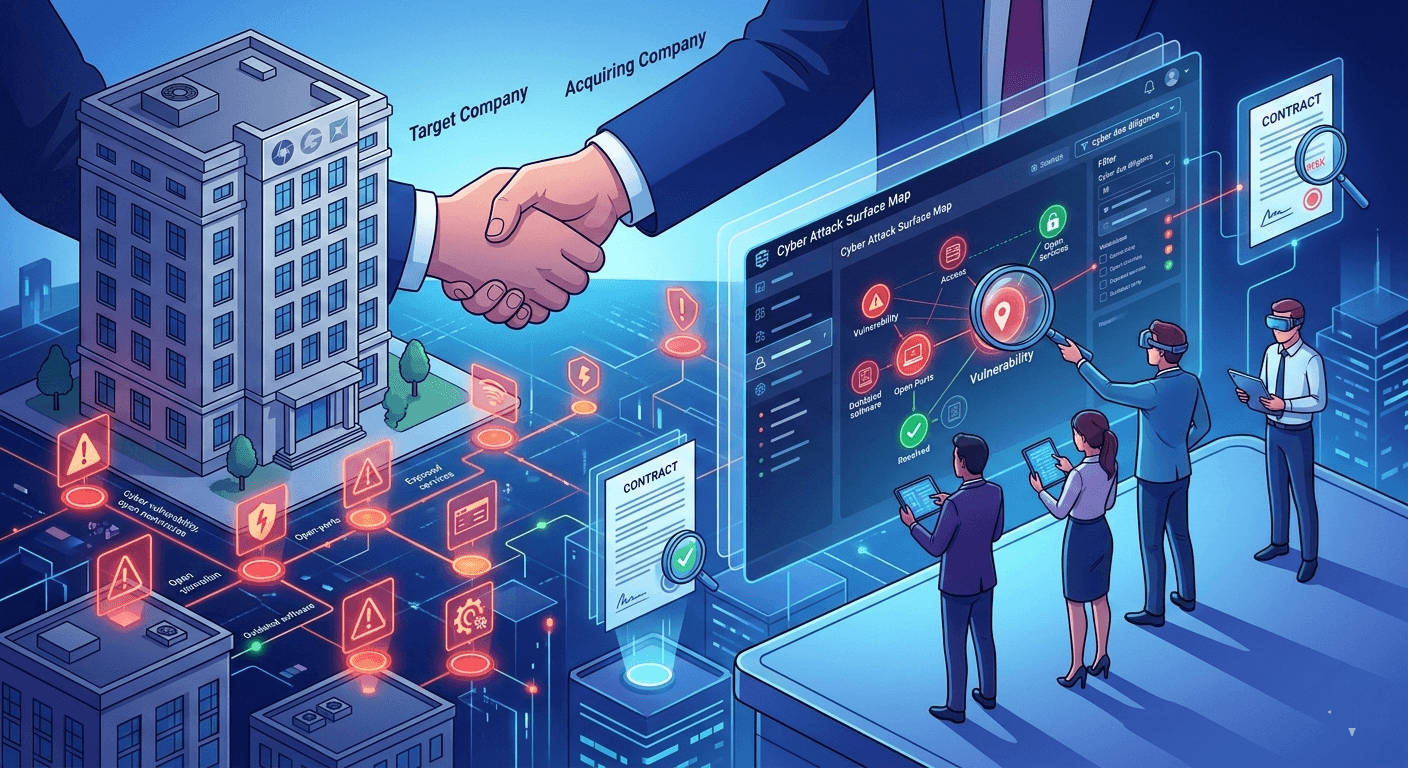

Ce cas n'est pas isolé. L'EASM est devenu un outil essentiel de la due diligence cyber.

Pourquoi la due diligence cyber traditionnelle est insuffisante

Les audits cyber classiques lors d'une acquisition présentent plusieurs limitations :

- Durée : Un audit complet prend 4 à 8 semaines, souvent incompatible avec les timelines M&A

- Périmètre : Se concentre sur l'interne, pas sur l'exposition externe

- Profondeur : Couverture partielle des actifs, surtout dans les ETI

- Biais : L'équipe auditée prépare le terrain en avance

Ce que l'EASM révèle en 48 heures

En lançant un scan EASM sur les domaines de la cible, vous obtenez en 48 heures :

Tableau de bord de la surface d'attaque

| Élément analysé | Ce que vous apprenez |

|---|---|

| Inventaire des actifs | Nombre d'actifs exposés, shadow IT visible |

| Score de risque | Note globale de la posture sécurité externe |

| CVE critiques | Vulnérabilités P1/P2 exposées non corrigées |

| Certificats SSL | Expirés ou proches de l'expiration |

| Technologies obsolètes | EOL, versions non maintenues |

| Ports dangereux | RDP, SSH, Telnet exposés |

| Sous-domaines à risque | Abandonsés, potentiellement détournables |

| Credentials compromis | Comptes dans des bases de fuites |

Intégrer l'EASM dans le processus M&A

Phase 1 : Prise de contact (NDA signé)

- Lancer scan EASM sur les domaines publics de la cible

- Premier rapport en 48h : red flags immédiats

Phase 2 : Due diligence approfondie

- Accès aux inventaires internes pour croiser avec l'EASM

- Quantification des vulnérabilités : évaluation du coût de remédiation

- Négociation de la décote ou des garanties sécurité

Phase 3 : Post-acquisition (Day 1 - 90 jours)

- Continuer la surveillance EASM de la société acquise

- Plan de remédiation priorisé basé sur les scores EASM

- Intégration progressive dans le programme EASM groupe

La valorisation de l'EASM dans un deal M&A

Le coût moyen d'une violation de données est de 4,88 M€ (IBM 2024). Dans le cadre d'une acquisition à 50 M€, découvrir des vulnérabilités critiques peut permettre :

- Une décote de prix de 2 à 10 % selon la gravité

- Des garanties contractuelles sur le niveau de sécurité

- Un plan de remédiation pré-closing à charge du vendeur

Mots-clés : due diligence cyber acquisition, M&A cybersécurité, EASM due diligence, risque cyber acquisition, surface attaque cible rachat