Audit de surface d’attaque : ce que les régulateurs vont chercher

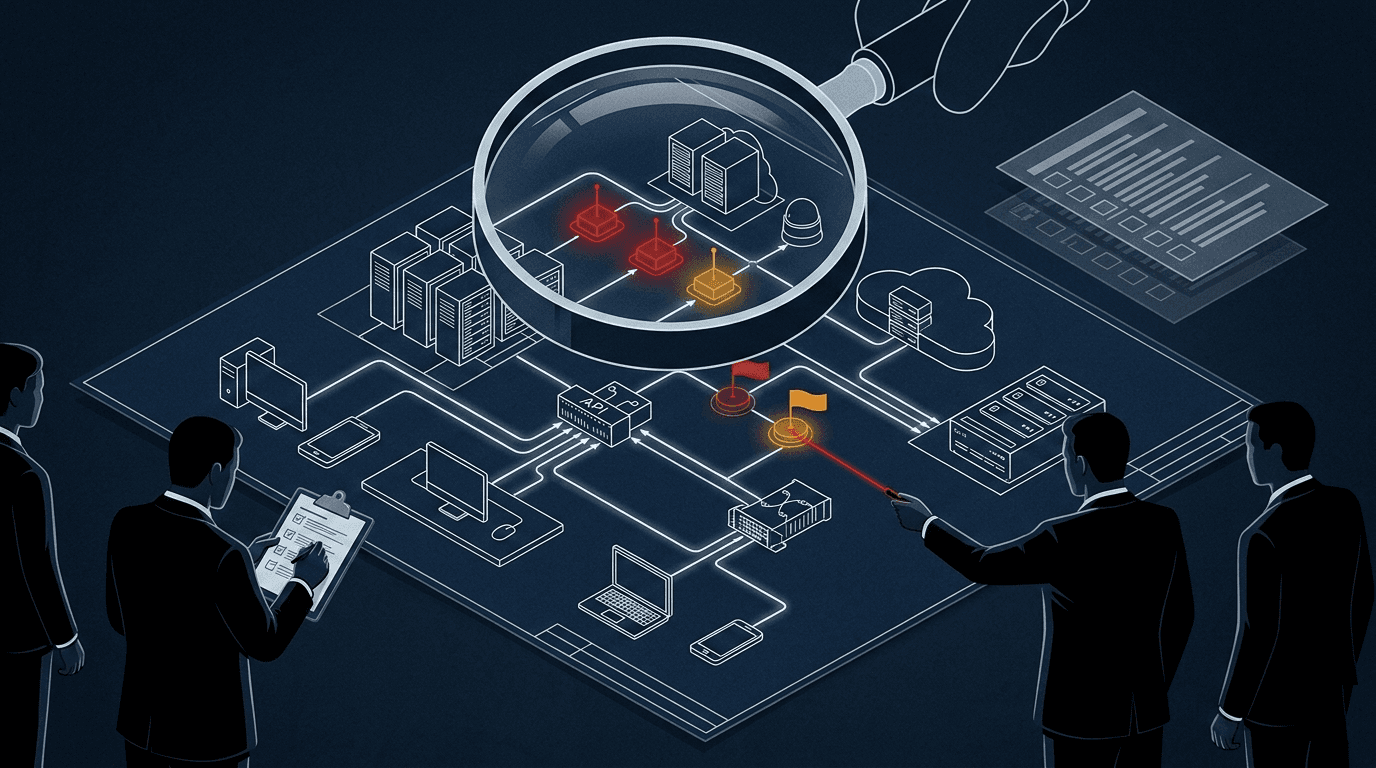

Les audits de cybersécurité évoluent. En 2025, les régulateurs (ANSSI, BCE, ACPR, auditeurs ISO) ne se contentent plus de vérifier les politiques et procédures. Ils veulent des preuves techniques de votre maîtrise de la surface d'attaque externe.

Ce que les régulateurs demandent en pratique

1. L'inventaire des actifs exposés

La première question d'un auditeur NIS2 ou ISO 27001 : « Montrez-moi votre inventaire d'actifs. Est-il complet ? Comment est-il maintenu à jour ? »

Un inventaire statique (Excel mis à jour trimestriellement) n'est plus acceptable. Les régulateurs attendent une mise à jour continue et automatisée.

Preuves à fournir :

- Exports de l'inventaire avec date de dernière mise à jour

- Log des nouveaux actifs découverts (horodatage)

- Procédure de validation des nouveaux actifs

2. La gestion des vulnérabilités

Ce que l'auditeur cherche : Y a-t-il un processus de détection, priorisation et correction des vulnérabilités ? Avec quels délais ?

Preuves à fournir :

- Rapport des vulnérabilités détectées sur les 12 derniers mois

- Taux de remédiation par niveau de criticité (P1/P2/P3)

- Preuves de correction (tickets, screenshots, rescan)

- SLA de remédiation formalisé

3. La surveillance de la supply chain

Ce que l'auditeur cherche : Avez-vous évalué la posture sécurité de vos fournisseurs critiques ?

Preuves à fournir :

- Liste des fournisseurs avec accès à votre SI

- Scoring de risque externe de chaque fournisseur

- Historique des alertes fournisseurs

4. La continuité de la surveillance

Ce que l'auditeur cherche : La surveillance est-elle continue (24/7) ou ponctuelle ?

Preuves à fournir :

- Logs de surveillance avec timestamps sur 12 mois

- Preuves d'alertes générées et traitées

- Procédure d'astreinte et d'escalade

Différences selon les référentiels

| Référentiel | Points clés de l'audit surface d'attaque |

|---|---|

| NIS2 | Inventaire actifs, gestion vulnérabilités, supply chain, notifications incidents |

| DORA | Actifs TIC critiques, tests de résilience (TLPT), gestion tiers CTPP |

| ISO 27001 | Inventaire (A.5.9), vulnérabilités (A.8.8), configurations (A.8.9) |

| SOC 2 | Monitoring continu, gestion du changement, gestion des incidents |

| PCI DSS v4 | Inventaire des systèmes CDE, scan trimestriel, gestion vulnérabilités |

Préparer votre dossier d'audit EASM

6 semaines avant l'audit

- Lancer un scan complet de votre surface d'attaque

- Comparer avec l'inventaire CMDB : identifier les écarts

- Corriger les vulnérabilités critiques restantes

- Documenter les processus : qui fait quoi, en combien de temps

- Préparer les exports : inventaire, historique alertes, taux de remédiation

- Former le RSSI aux questions types des auditeurs

Mots-clés : audit surface d'attaque, NIS2 audit RSSI, régulateurs cybersécurité, preuves conformité EASM, ANSSI audit