CVE et EASM : comment prioriser les vulnérabilités critiques exposées

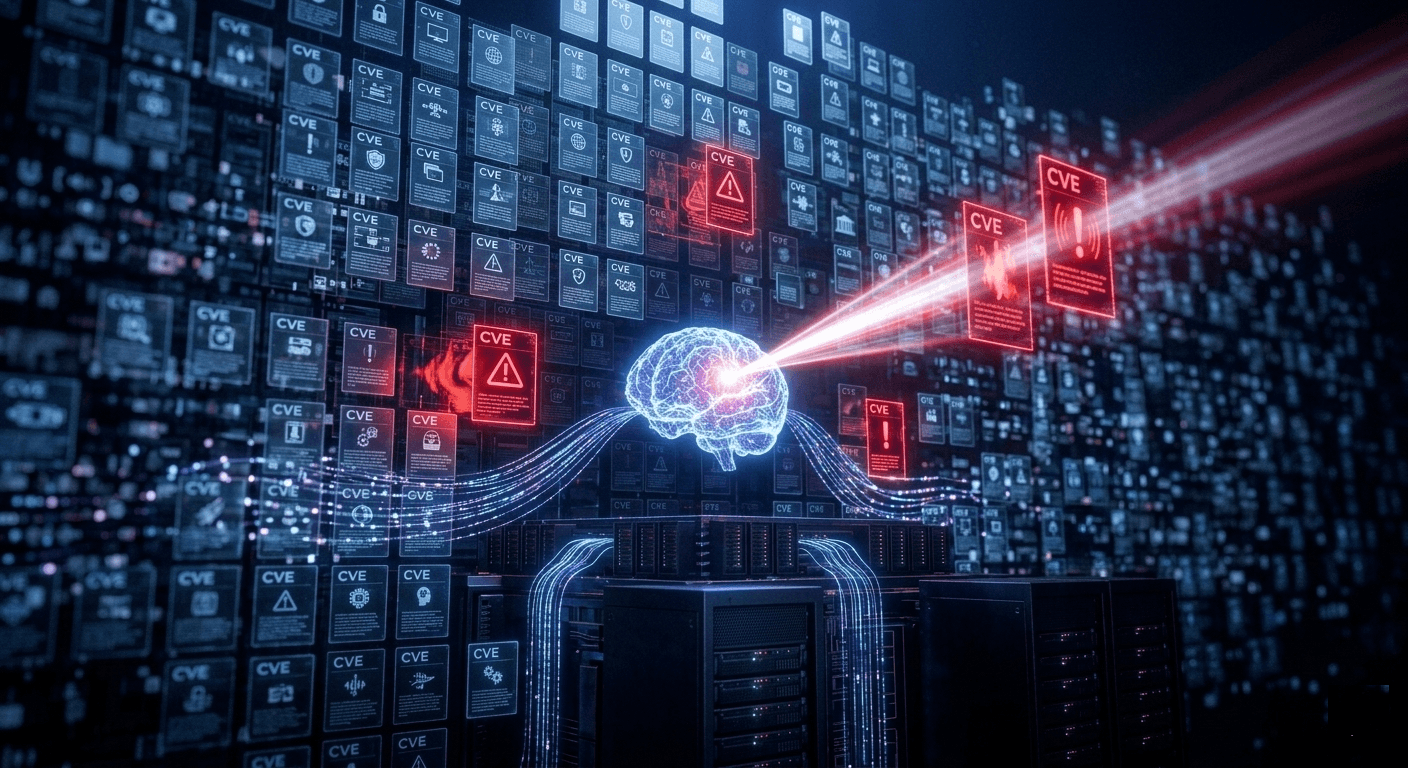

28 818 CVE ont été publiées en 2024, soit 79 nouvelles vulnérabilités chaque jour. Même avec une équipe dédiée, il est impossible de toutes les traiter. La question n'est plus « Comment patcher toutes les CVE ? » mais « Comment identifier les CVE qui menacent réellement mon organisation aujourd'hui ? »

C'est exactement ce que fait l'EASM.

Le problème de la vulnérabilité management classique

La surcharge d'alertes

Un scanner de vulnérabilités typique sur une ETI génère 500 à 5 000 alertes par semaine. Aucune équipe ne peut traiter ça. Résultat : fatigue d'alerte, priorisation par CVSS uniquement, et les vraies menaces se noient dans le bruit.

Le CVSS seul ne suffit pas

Le score CVSS mesure la sévérité technique d'une vulnérabilité, mais pas :

- Si vous utilisez le composant vulnérable

- Si ce composant est exposé sur Internet

- Si un exploit est disponible dans la nature

- Si des groupes APT l'utilisent activement

Une CVE avec CVSS 7.5 sur un service exposé publiquement avec un exploit actif est bien plus urgente qu'une CVE CVSS 9.8 sur un service interne sans exploit.

La méthode de priorisation EASM

Le modèle à 4 dimensions

Priorité = CVSS × Exposition × Exploitabilité × Impact métier

| Dimension | Description | Source EASM |

|---|---|---|

| CVSS | Sévérité technique | NVD, NIST |

| Exposition | Le composant est-il exposé sur Internet ? | Scan EASM |

| Exploitabilité | Exploit disponible, exploité dans la nature ? | CISA KEV, Threat Intel |

| Impact métier | Criticité du système affecté | Classification interne |

Le CISA Known Exploited Vulnerabilities (KEV)

La liste CISA KEV répertorie les vulnérabilités réellement exploitées dans la nature. Seules 10% des CVE publiées figurent dans cette liste. Si une CVE est dans CISA KEV ET exposée sur votre surface, c'est une priorité absolue.

Exemple concret : analyse d'un scan EASM

Situation : Un scan Breach Atlas détecte 127 vulnérabilités sur la surface externe d'une ETI.

Après filtrage EASM :

| Priorité | Vulnérabilité | CVSS | Exposé | KEV | Action |

|---|---|---|---|---|---|

| P1 | CVE-2024-1234 (VPN) | 9.8 | Oui | Oui | Patch immédiat (< 24h) |

| P1 | CVE-2023-xxxx (Apache) | 9.1 | Oui | Oui | Patch immédiat (< 24h) |

| P2 | CVE-2024-5678 (WordPress) | 8.2 | Oui | Non | Patch urgent (< 7 jours) |

| P3 | CVE-2023-yyyy (Nginx) | 7.5 | Oui | Non | Patch planifié (< 30 jours) |

| P4 | 123 autres CVE | Variable | Non/Partiel | Non | Backlog régulier |

Résultat : Au lieu de traiter 127 vulnérabilités, l'équipe se concentre sur 2 urgences critiques et 5 priorités secondaires.

Les 5 types de vulnérabilités les plus exploitables détectées par l'EASM

1. Services RDP/VPN exposés avec CVE active

Les services d'accès à distance sont les cibles favorites des ransomware. Un RDP exposé avec une CVE comme BlueKeep (CVE-2019-0708) ou DejaBlue est une urgence absolue.

2. CMS vulnérables (WordPress, Joomla, Drupal)

Les CMS sont massivement exploités automatiquement. Des bots scannent continuellement Internet à la recherche de versions vulnérables.

3. Composants Java avec Log4j

Des années après Log4Shell, des systèmes vulnérables restent exposés. L'EASM détecte les versions affectées encore présentes.

4. Protocoles obsolètes (SSLv3, TLS 1.0/1.1)

Malgré les recommandations, ces protocoles restent actifs sur de nombreux serveurs légacy. Ils permettent des attaques de type POODLE, BEAST.

5. Interfaces d'administration exposées

Jenkins, Grafana, Kibana, phpMyAdmin accessibles directement depuis Internet. Souvent avec des credentials par défaut.