CVE et EASM : la priorisation intelligente

En 2025, plus de 25 000 CVE sont publiées chaque année — soit environ 350 par semaine. Aucune équipe sécurité ne peut toutes les traiter. La clé est de se concentrer sur les vulnérabilités qui vous affectent réellement.

Le problème de la gestion CVE sans EASM

Le scanner interne

Un scanner de vulnérabilités classique retourne des centaines ou milliers de CVE. Sans contexte, impossible de savoir lesquelles sont réellement urgentes :

- Quelle CVE est exposée sur Internet vs uniquement interne ?

- Quelle CVE a un exploit public disponible ?

- Quelle CVE affecte un actif critique pour le business ?

La fatigue d'alertes

Sans priorisation intelligente, les équipes sécurité souffrent de alert fatigue : submergées par les alertes, elles finissent par en ignorer — y compris les critiques.

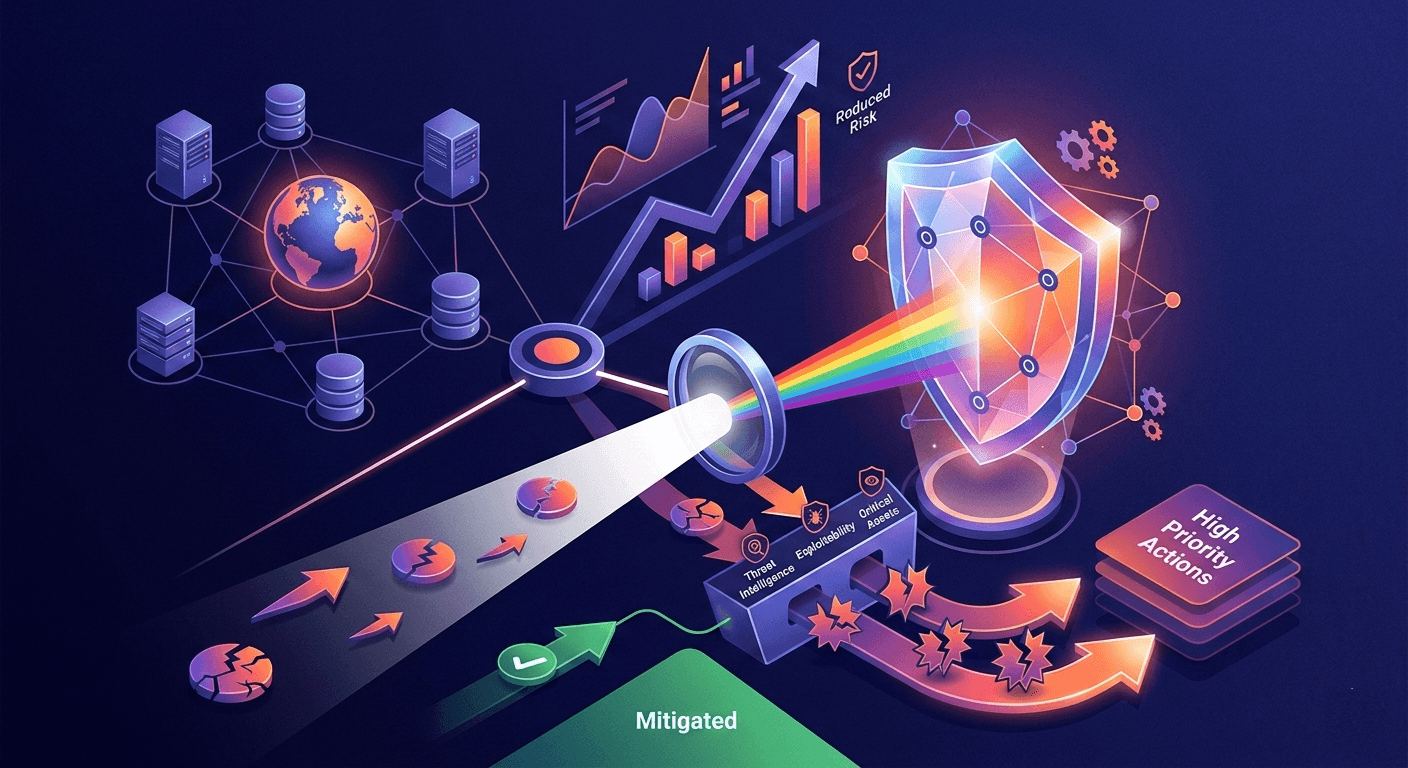

La priorisation CVE avec l'EASM

Facteur 1 : Exposition externe

Une CVE sur un serveur uniquement accessible depuis le réseau interne est bien moins urgente qu'une CVE sur un actif exposé sur Internet. L'EASM identifie quels actifs vulnérables sont directement accessibles depuis Internet.

Facteur 2 : Score CVSS vs exploitabilité réelle

Le score CVSS ne suffit pas. Une CVE CVSS 8.0 sans exploit public est moins urgente qu'une CVE CVSS 7.0 avec un exploit actif dans la nature.

L'EASM enrichit chaque CVE avec :

- EPSS score (Exploit Prediction Scoring System) : probabilité d'exploitation dans les 30 jours

- CISA KEV (Known Exploited Vulnerabilities) : CVE activement exploitées selon la CISA

- Exploit disponible : PoC public sur GitHub, exploit Metasploit

Facteur 3 : Criticité de l'actif

Une CVE sur un serveur de test est moins urgente que la même CVE sur le portail client principal.

Matrice de priorisation EASM

| Niveau | Critères | Délai |

|---|---|---|

| P1 – Urgence | CVE critique + exposé + exploit actif | 24h |

| P2 – Haut | CVE critique + exposé | 7 jours |

| P3 – Moyen | CVE moyenne + exposé OU CVE critique interne | 30 jours |

| P4 – Bas | CVE faible ou interne uniquement | 90 jours |

Les CVE les plus critiques sur les actifs exposés

Breach Atlas monitore en temps réel les CVE du programme CISA KEV et alerte immédiatement quand une CVE exploitée activement affecte un de vos actifs exposés.

Workflow de gestion CVE avec EASM

Nouvelle CVE publiée (NVD)

|

v

Breach Atlas vérifie si un actif

exposé utilise la technologie affectée

|

[OUI] -------> Alerte avec priorité calculée

| |

[NON] Ticket de remédiation

| |

Ignorer Suivi jusqu'à correction

Conclusion

L'EASM transforme la gestion des CVE d'une tâche écrasante en processus maîtrisé. En ne vous alertant que sur les CVE qui vous exposent réellement, il multiplie par 5 à 10 l'efficacité de vos équipes de remédiation.

Mots-clés : CVE priorisation EASM, gestion vulnérabilités CVE, CVSS EPSS priorisation, CISA KEV vulnérabilités exploitées, patch management priorité EASM