EASM vs CAASM vs DRPS : le comparatif complet

Le marché de la gestion de la surface d'attaque est parsemé d'acronymes. EASM, CAASM, DRPS — ces trois disciplines se complètent mais ne se substituent pas. Voici le comparatif qui vous permettra de choisir la bonne approche pour votre organisation.

Définitions

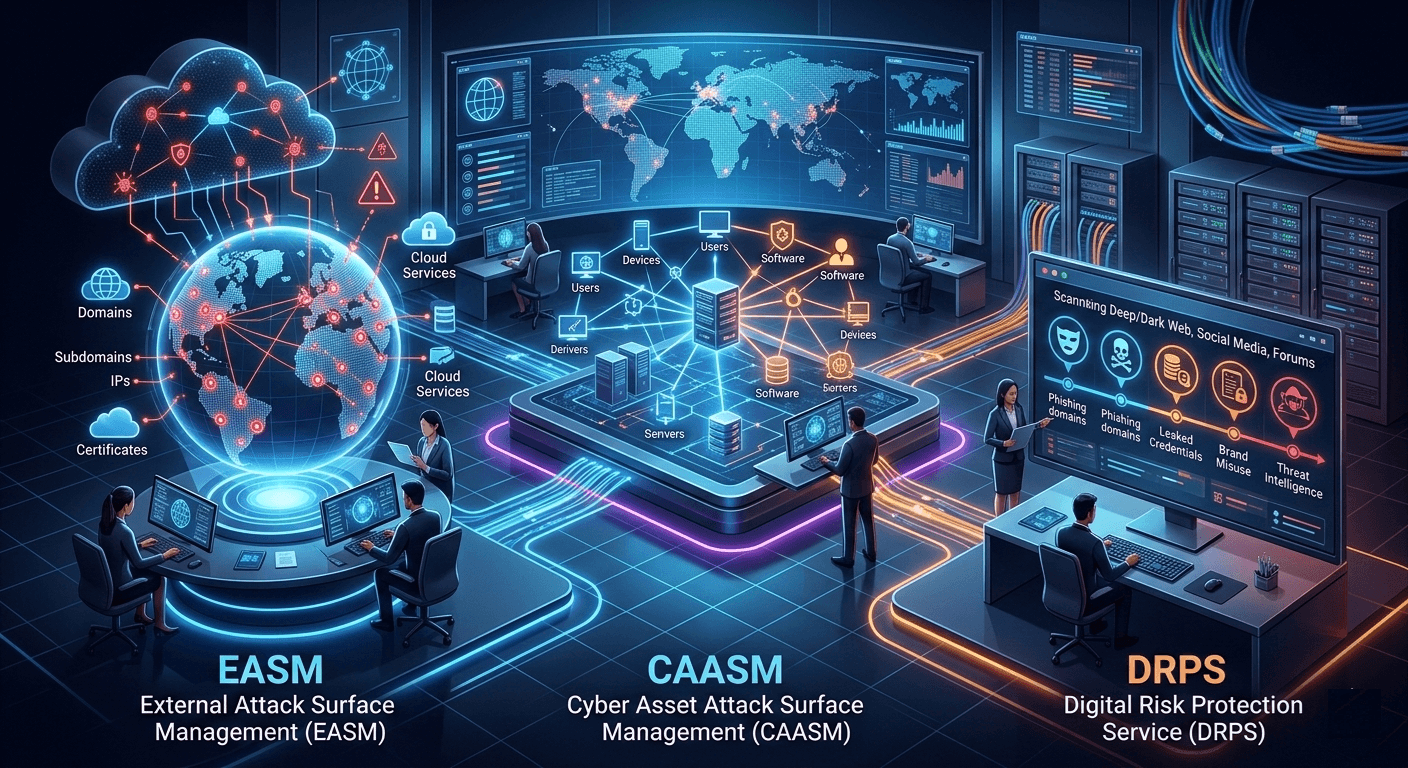

EASM — External Attack Surface Management

Gestion de la surface d'attaque externe. L'EASM adopte la perspective d'un attaquant pour découvrir et surveiller tous les actifs exposés sur Internet, y compris les inconnus.

CAASM — Cyber Asset Attack Surface Management

Gestion de la surface d'attaque globale (interne + externe). Le CAASM agrège les données de multiples sources (CMDB, EDR, scanners) pour offrir une vue unifiée de tous les actifs, connus ou non.

DRPS — Digital Risk Protection Services

Protection contre les risques numériques externes. Le DRPS surveille le dark web, les réseaux sociaux, les marcheurs de phishing et les fuites de données pour protéger la marque et les identités.

Comparatif détaillé

| Critère | EASM | CAASM | DRPS |

|---|---|---|---|

| Périmètre | Externe | Interne + Externe | Externe (digital) |

| Perspective | Attaquant | Défenseur | Intelligence |

| Actifs couverts | Exposés sur Internet | Tous les actifs IT | Données, marque, identités |

| Sources | Internet, DNS, certs | CMDB, EDR, SIEM | Dark web, réseaux sociaux |

| Cas d'usage principal | Réduire l'exposition | Combler les angles morts | Protéger la réputation |

| ROI principal | Prévention | Visibilité | Détection de fuites |

Quand utiliser chaque approche ?

Choisir l'EASM si :

- Vous ignorez combien d'actifs vous avez exposés sur Internet

- Vous devez répondre aux exigences NIS2/ISO 27001

- Vous subissez des incidents liés à des actifs non inventoriés

- Votre priorité est de réduire la surface exploitable

Choisir le CAASM si :

- Vous avez une infrastructure complexe (multi-cloud, hybride)

- Vos données d'actifs sont fragmentées entre de nombreux outils

- Vous cherchez à unifier la visibilité interne et externe

Choisir le DRPS si :

- Vous êtes dans un secteur à forte exposition médiatique

- Vous avez déjà subi des fuites de données ou du phishing

- Vous devez surveiller votre marque sur le dark web

Les approches sont-elles exclusives ?

Non. Un programme de sécurité mature combine généralement ces trois approches :

Niveau 1 (Fondation) → EASM : visibilité externe

Niveau 2 (Maturité) → CAASM : visibilité globale

Niveau 3 (Excellence) → DRPS : intelligence sur les menaces

Pour les PME et ETI, commencer par l'EASM est la recommandation universelle : ROI le plus rapide, déploiement le plus simple, impact le plus immédiat.

Conclusion

EASM, CAASM et DRPS sont complémentaires, pas concurrents. Pour la majorité des organisations françaises, l'EASM est le point de départ naturel : il offre une valeur immédiate sans nécessiter une infrastructure complexe.

Mots-clés : EASM vs CAASM, DRPS différence, comparatif solutions ASM, choisir EASM CAASM, gestion risques numériques, attack surface management comparatif