EASM intégré au SOC : comment maximiser la valeur de vos investissements

Un SOC (Security Operations Center) sans contexte de surface d'attaque externe est comme un système d'alarme qui ne sait pas quelles fenêtres sont ouvertes. L'intégration de l'EASM dans le SOC est la transformation qui permet de passer d'une défense réactive à une défense proactive.

Le problème du SOC sans EASM

La fatigue d'alerte

Un SOC typique reçoit entre 1 000 et 10 000 alertes par jour. Sans contexte de surface d'attaque, les analystes passent un temps considérable à qualifier manuellement chaque alerte :

- Ce système est-il exposé sur Internet ?

- Est-ce un actif critique ?

- Quelle est la vulnérabilité associée ?

Angles morts

Le SOC surveille l'activité sur les actifs connus. Mais les actifs inconnus (shadow IT, sous-domaines oubliés) ne génèrent aucun log, aucune alerte. Ils sont invisibles.

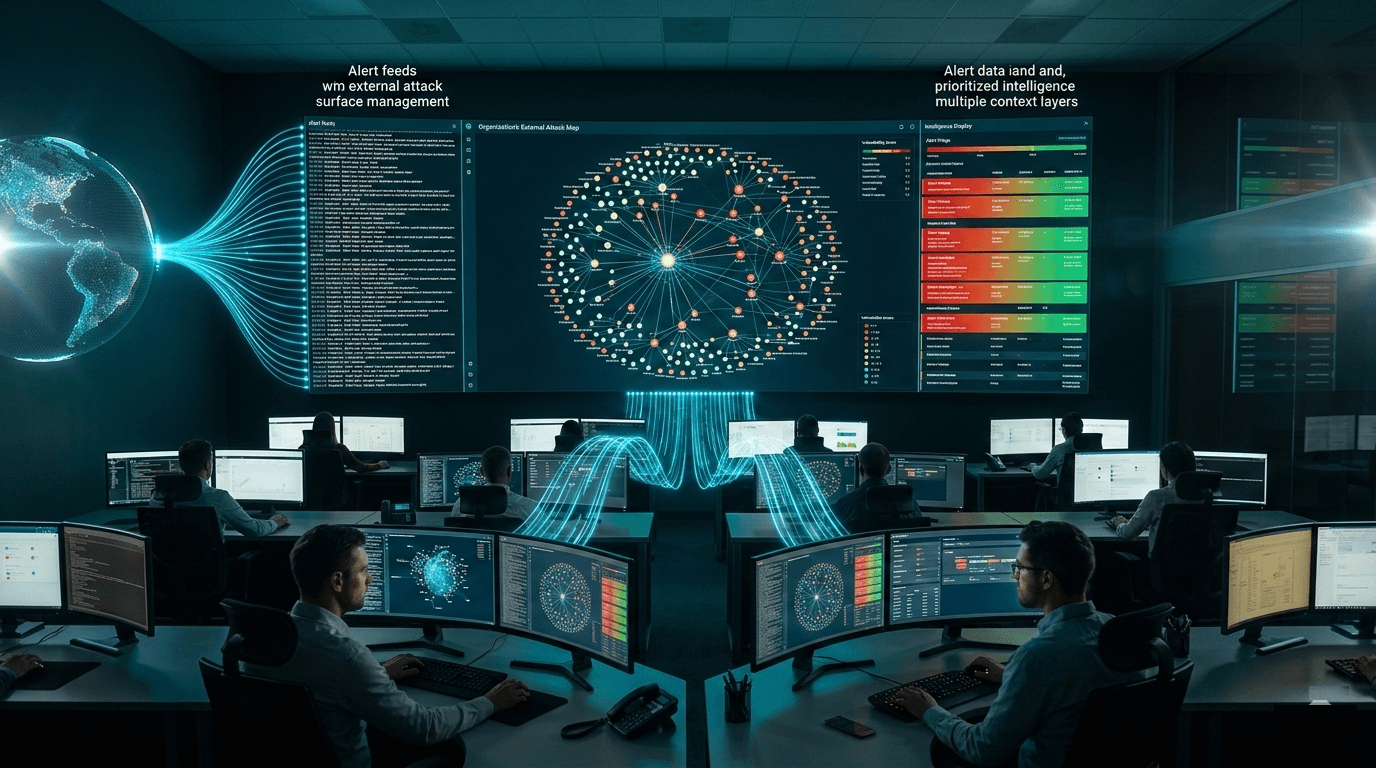

Ce que l'EASM apporte au SOC

1. Enrichissement contextuel des alertes SIEM

Quand le SIEM détecte une connexion suspecte sur api-v2.company.com, l'EASM fournit instantanément :

- Technologies utilisées (Node.js 16, Express 4.x)

- Vulnérabilités connues associées

- Niveau de criticité externe (P1)

- Propriétaire de l'actif

- Historique d'exposition

Impact : Le temps de triage passe de 15 min à 2 min par alerte.

2. Priorisation automatisée des incidents

Une alerte sur un système exposé sur Internet avec une CVE critique active est classée P1 automatiquement. Une alerte sur un système interne sans exposition est classée P3.

Impact : Réduction de 60% du MTTD (Mean Time to Detect) pour les incidents critiques.

3. Playbooks contextualisés

L'EASM peut déclencher des playbooks SOAR spécifiques selon le type d'exposition :

- Nouvelle vulnérabilité P1 détectée sur VPN → Notification RSSI + ticket Jira + alerte PagerDuty

- Certificat SSL expiré sur portail client → Notification équipe web + ticket automatique

- Nouveau sous-domaine découvert → Assignation propriétaire + classification automatique

4. Chasse aux menaces (Threat Hunting) amliorée

L'EASM fournit aux chasseurs de menaces la liste des actifs exposés avec leurs technologies. Ils peuvent préparer des chasses spécifiques : « Tous nos serveurs utilisant Apache 2.4.49 — a-t-il des signes d'exploitation de CVE-2021-41773 ? »

Architecture d'intégration EASM-SOC

[EASM (Breach Atlas)]

|

|-- API REST / Webhook

|

v

[SIEM (Splunk / QRadar / Elastic Security)]

|-- Enrichissement contextuel des événements

|-- Règles de détection enrichies

|

v

[SOAR (Palo Alto XSOAR / Splunk SOAR)]

|-- Playbooks déclenchés par EASM

|-- Tickets automatisés (Jira, ServiceNow)

|

v

[Analystes SOC]

|-- Alertes contextualisées et priorisées

|-- MTTD réduit de 60%

Métriques d'amélioration SOC avec EASM

| Métrique | Avant EASM | Après EASM |

|---|---|---|

| MTTD (incidents critiques) | 4,2 heures | 1,7 heures |

| MTTR | 12 heures | 5 heures |

| Faux positifs traités | 65% | 35% |

| Alertes non contextualisées | 78% | 12% |

| Couverture actifs surveillance | 85% | 98% |

Moyennes observées sur des clients Breach Atlas intégrant le SOC