EASM vs CAASM vs DRPS : quelles différences et lequel choisir ?

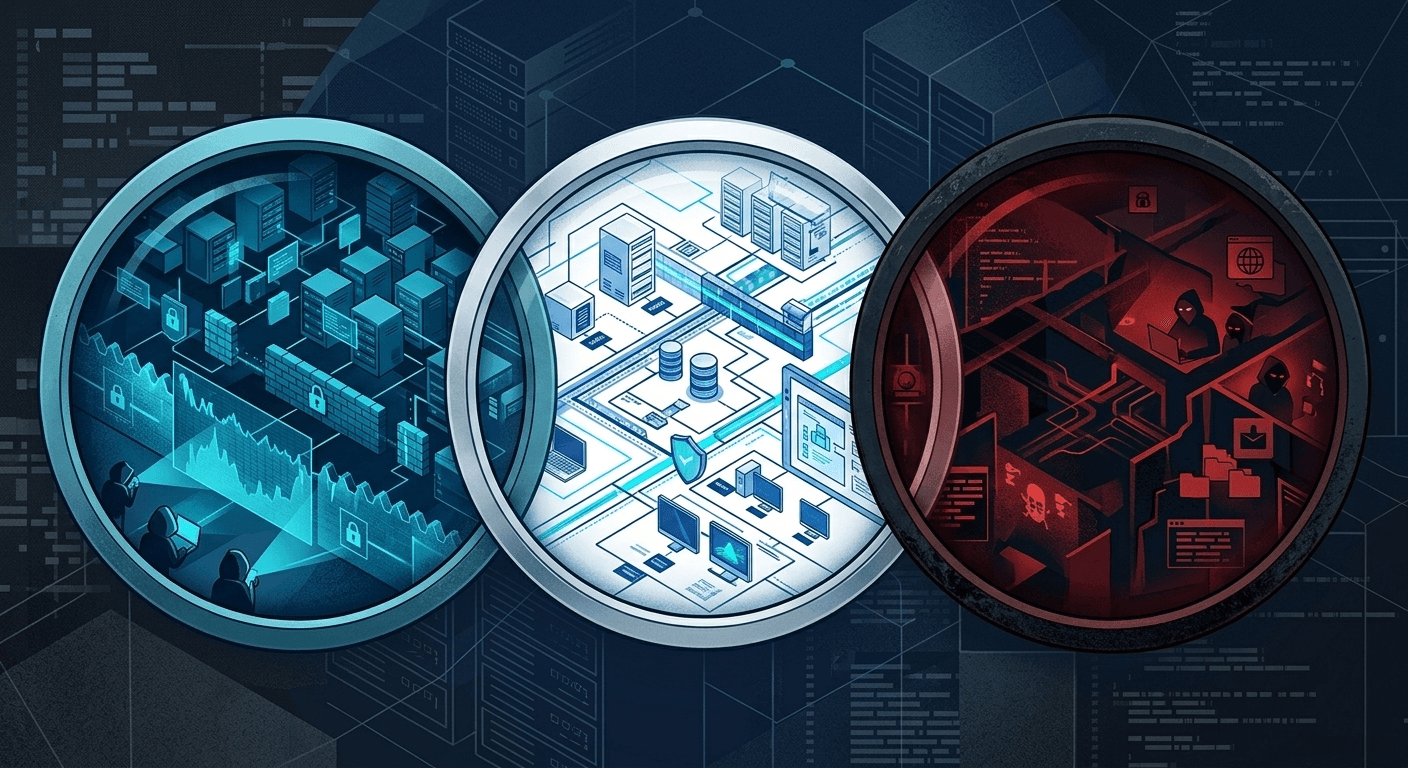

Le marché de la cybersécurité regorge d'acronymes, mais trois d'entre eux sont particulièrement source de confusion : EASM (External Attack Surface Management), CAASM (Cyber Asset Attack Surface Management) et DRPS (Digital Risk Protection Services). Pourtant, leurs périmètres, leurs méthodes et leurs cas d'usage sont radicalement différents.

Définitions rapides

EASM — External Attack Surface Management

L'EASM adopte la perspective de l'attaquant. Il découvre et surveille tous les actifs exposés sur Internet — qu'ils soient connus ou non de l'équipe IT — en les analysant depuis l'extérieur du périmètre. L'objectif : identifier ce qu'un hacker voit avant qu'il ne l'exploite.

Ce qu'il surveille : domaines, sous-domaines, adresses IP, ports ouverts, certificats SSL, APIs exposées, technologies utilisées, vulnérabilités publiques.

CAASM — Cyber Asset Attack Surface Management

Le CAASM adopte la perspective interne. Il agrège les données de vos outils existants (CMDB, EDR, SIEM, scanners) pour créer une vue unifiée de tous vos actifs, qu'ils soient exposés ou non. Il répond à la question : « Qu'est-ce que je possède et dans quel état est-ce ? »

Ce qu'il surveille : tous les actifs IT/OT, leur état de conformité, leurs configurations, leurs dépendances.

DRPS — Digital Risk Protection Services

Le DRPS surveille ce qui se passe en dehors de votre infrastructure : dark web, forums de hackers, réseaux sociaux, marchés d'identifiants volés. Il détecte les menaces qui ciblent votre marque, vos employés ou vos données avant qu'elles n'atteignent vos systèmes.

Ce qu'il surveille : fuites de credentials, mentions de votre marque sur le dark web, phishing ciblé, typosquatting, données exfiltrées.

Comparatif détaillé

| Critère | EASM | CAASM | DRPS |

|---|---|---|---|

| Perspective | Externe (attaquant) | Interne (inventaire) | Externe (menaces digitales) |

| Périmètre | Actifs exposés sur Internet | Tous les actifs IT/OT | Dark web, réseaux sociaux, phishing |

| Source de données | Scan actif depuis Internet | Intégration outils existants | OSINT, dark web monitoring |

| Question centrale | Que voit un hacker ? | Qu'est-ce que je possède ? | Qui parle de moi sur le dark web ? |

| Actifs inconnus | ✅ Découverte automatique | ❌ Dépend des sources | ❌ Hors scope |

| Vulnérabilités | ✅ Exposition externe | ✅ Toutes vulnérabilités | ❌ Hors scope |

| Fuites de données | Partiel (credentials exposés) | ❌ | ✅ Spécialité |

| Maturité requise | Faible à moyenne | Moyenne à haute | Faible à moyenne |

Quand choisir l'EASM ?

L'EASM est la priorité si votre organisation :

- Ne dispose pas d'un inventaire complet de ses actifs exposés

- A subi une croissance rapide (fusions, acquisitions, cloud)

- Doit se conformer à NIS2 ou DORA

- Veut comprendre sa posture vue de l'extérieur

- Manque de visibilité sur son shadow IT

Typiquement : PME/ETI en phase de structuration cyber, groupes avec filiales multiples.

Quand choisir le CAASM ?

Le CAASM est pertinent si votre organisation :

- A déjà de nombreux outils de sécurité non intégrés

- Souffre d'un inventaire IT fragmenté

- Veut une vue unifiée de sa conformité interne

- Dispose d'une équipe SecOps mature

Typiquement : grandes entreprises avec des dizaines d'outils de sécurité.

Quand choisir le DRPS ?

Le DRPS est adapté si votre organisation :

- A une forte exposition de marque (retail, finance, santé)

- A subi des fuites de données ou des attaques de phishing ciblées

- Veut surveiller l'activité des groupes de ransomware

- Gère des dirigeants à risque (VIP protection)

Typiquement : banques, e-commerces, entreprises cotées.

Peuvent-ils se combiner ?

Oui, et c'est même recommandé. Les trois approches sont complémentaires :

- EASM → Identifie les actifs exposés et leurs vulnérabilités

- CAASM → Contextualise avec l'inventaire interne (quel propriétaire ? quel criticité ?)

- DRPS → Détecte les menaces externes qui ciblent ces actifs

Un modèle de maturité classique :

- Étape 1 (0-12 mois) : Déployer l'EASM pour voir sa surface d'attaque

- Étape 2 (12-24 mois) : Ajouter le DRPS pour surveiller les fuites et la menace cyber

- Étape 3 (24+ mois) : Implémenter le CAASM pour unifier la vue interne/externe

Ce que fait Breach Atlas

Brech Atlas est une solution EASM qui intègre également des capacités de DRPS légères (détection de credentials exposés, monitoring de domaines similaires). Elle répond aux besoins des organisations qui souhaitent une visibilité externe complète sans la complexité d'un CAASM.

Points forts de Breach Atlas :

- Découverte automatique des actifs inconnus

- Priorisation des vulnérabilités par criticité et exposition

- Alertes en temps réel sur les nouvelles expositions

- Compatible NIS2, DORA, ISO 27001

FAQ

L'EASM remplace-t-il un scanner de vulnérabilités ? Non. Un scanner de vulnérabilités nécessite une liste d'actifs préalable et des credentials. L'EASM découvre les actifs automatiquement depuis l'extérieur et ne nécessite aucun accès interne.

CAASM et EASM peuvent-ils utiliser les mêmes données ? Oui. Les données de découverte EASM peuvent alimenter un CAASM pour enrichir l'inventaire interne avec les actifs externement exposés.

Le DRPS est-il utile pour les PME ? Oui, surtout si l'entreprise gère des données clients sensibles ou opère dans un secteur réglementé. Les solutions DRPS SaaS sont désormais accessibles aux PME.