EASM vs scanner de vulnérabilités : pourquoi ce n'est pas la même chose

Un des confusions les plus courantes dans la cybersécurité : assimiler l'EASM à un scanner de vulnérabilités comme Nessus, Qualys ou Tenable. Ces outils ne font pas du tout la même chose. Comprendre cette différence, c'est comprendre pourquoi tant d'organisations croient être protégées alors qu'elles ne le sont pas.

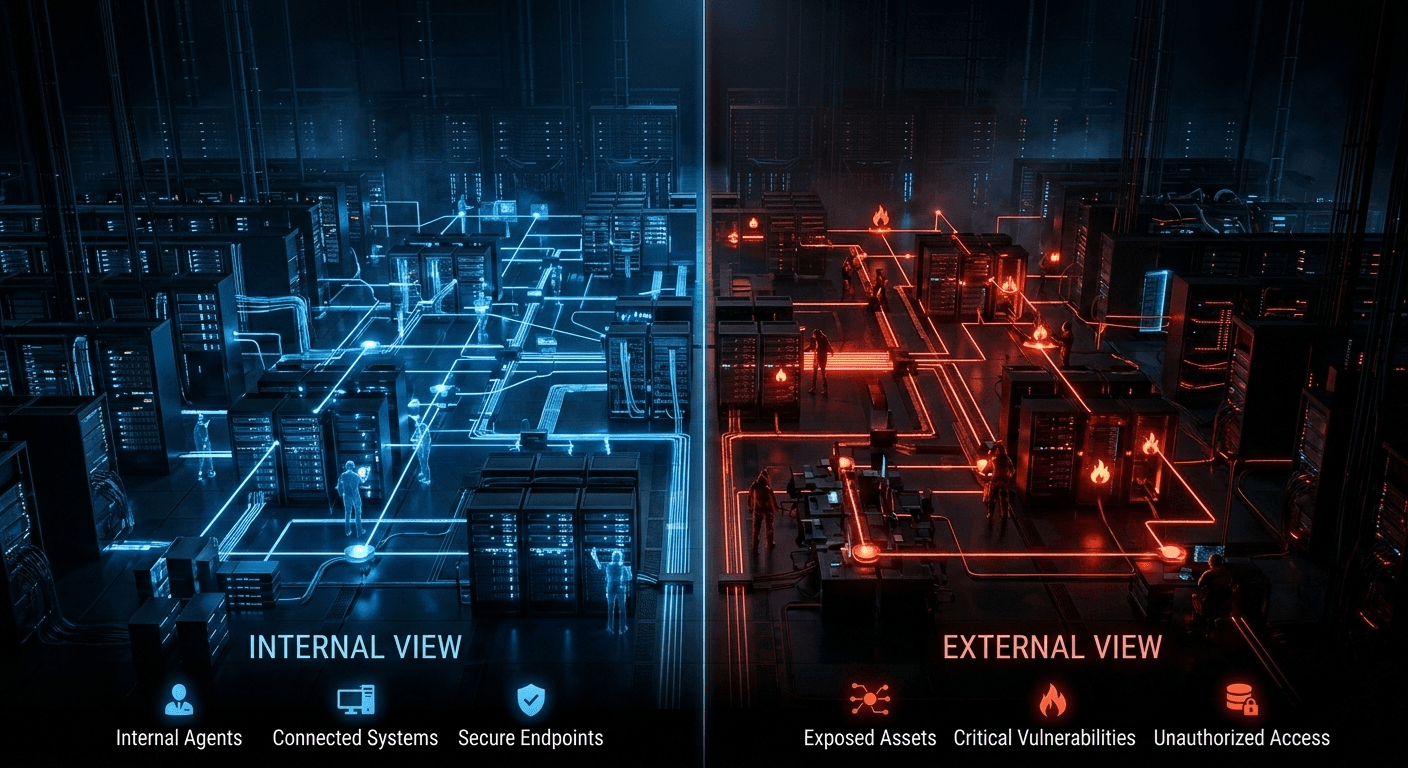

La différence fondamentale : le point de vue

| Scanner de vulnérabilités | EASM | |

|---|---|---|

| Point de vue | Interne (agents, credentials) | Externe (perspective attaquant) |

| Liste d'actifs | Fournie par l'utilisateur | Découverte automatiquement |

| Actifs inconnus | Jamais scannés (hors scope) | Spécialité principale |

| Accès réseau | Accès interne requis | Aucun accès interne requis |

| Déploiement | Agents sur chaque système | Aucun agent à déployer |

| Shadow IT | Invisible | Détecté automatiquement |

| Fournisseurs tiers | Impossible | Possible |

Le problème de la liste d'actifs

Un scanner de vulnérabilités ne scanne que ce qu'on lui dit de scanner. Si un sous-domaine n'est pas dans la liste, il n'est pas scanné. Si un serveur a été déployé sans que l'équipe IT le sache, il n'est jamais scanné.

C'est exactement le problème que résoud l'EASM : il découvre automatiquement tous les actifs exposés, y compris ceux que vous ne connaissez pas.

Ce que voit l'EASM que le scanner ne voit pas

Les sous-domaines non répertoriés

Un sous-domaine créé par un développeur il y a 2 ans pour un projet pil ote, jamais ajouté à l'inventaire CMDB, jamais scanné. Vulnérable depuis 2 ans. L'EASM le trouve en quelques minutes.

La surface d'attaque des tiers

Vous ne pouvez pas installer un agent Nessus chez votre fournisseur cloud. L'EASM scanne leur surface externe sans aucun accès.

La perspective de la menace réelle

Un scanner interne voit toutes les vulnérabilités, y compris celles sur des systèmes non accessibles depuis Internet. L'EASM ne remonte que les vulnérabilités réellement exposées — celles qu'un attaquant peut réellement exploiter.

Quand utiliser l'un ou l'autre ?

Utilisez un scanner de vulnérabilités pour :

- La couverture exhaustive de votre infrastructure interne

- Les systèmes non exposés sur Internet

- La conformité interne (PCI DSS interne, CIS benchmarks)

- La gestion des patchs sur les endpoints

Utilisez l'EASM pour :

- Découvrir les actifs exposés (connus et inconnus)

- Comprendre votre surface d'attaque vue de l'extérieur

- Surveiller la posture de sécurité de vos fournisseurs

- Détecter le shadow IT exposé

- Prioriser les vulnérabilités réellement exploitables

Utilisez les deux pour : Une couverture complète : le scanner couvre l'interne, l'EASM couvre l'externe et l'inconnu.