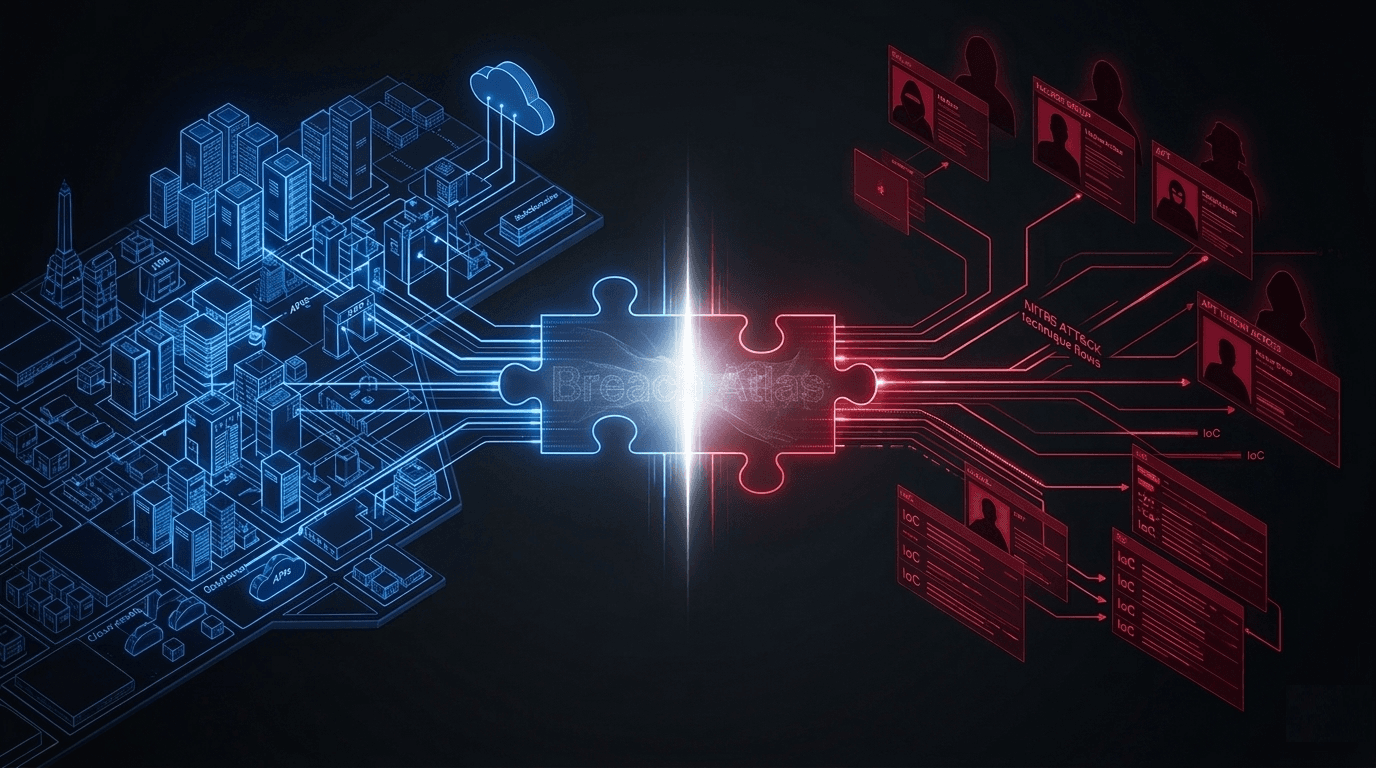

EASM vs Threat Intelligence : comment les combiner efficacement

L'EASM et la Threat Intelligence (TI) répondent à deux questions différentes mais complémentaires :

- EASM : « Qu'est-ce que je possède et comment suis-je exposé ? »

- Threat Intelligence : « Qui veut m'attaquer, avec quelles techniques et quels outils ? »

Seuls, chacun est incomplet. Ensemble, ils forment le système de défense le plus efficace.

Qu'est-ce que la Threat Intelligence ?

La Threat Intelligence est la collecte, l'analyse et la contextualisation d'informations sur les menaces cyber. Elle se décline en trois niveaux :

NiveauContenuConsommateurStratégiqueTendances, groupes APT actifs, motivationsCOMEX, RSSITactiqueTTPs des attaquants (MITRE ATT&CK)Équipes sécuritéOpérationnelleIoC (IPs, domaines, hashs de fichiers)SOC, SIEM

Les limites de chaque approche seule

EASM sans Threat Intelligence

Vous savez ce que vous avez et comment c'est exposé, mais vous ne savez pas :

- Quels groupes d'attaquants ciblent votre secteur actuellement

- Quelles techniques ils utilisent

- Quels IoC surveiller dans votre SIEM

Threat Intelligence sans EASM

Vous savez que le groupe APT X utilise la CVE-2024-XXXX, mais vous ne savez pas :

- Si vous utilisez le système vulnérable

- S'il est exposé sur Internet

- Combien de vos actifs sont affectés

Les 4 cas d'usage de la combinaison EASM + TI

1. Priorisation contextuelle des vulnérabilités

La TI vous informe que le groupe APT Lazarus Group utilise activement la CVE-2024-1234 dans ses campagnes contre le secteur financier. L'EASM identifie que 3 de vos serveurs utilisent le composant vulnérable et sont exposés.

Résultat : Priorité P0 (critique immédiate) vs P2 sans contexte TI.

2. Détection des infrastructures d'attaque ciblant votre organisation

La TI identifie des domaines de phishing typosquattant votre marque (company-secure.com, company-login.net). L'EASM surveille l'enregistrement de ces domaines et vous alerte dès qu'un domaine similaire apparaît.

3. Corrélation IoC / surface d'attaque

La TI fournit des IoC (adresses IP malveillantes). L'EASM vérifie si ces IPs ont des connexions avec vos actifs (serveurs de messagerie référencés dans vos MX, enregistrements DNS).

4. Intelligence sur les vecteurs d'attaque sectoriels

La TI indique que votre secteur subit une vague d'attaques via des VPN Ivanti vulnérables. L'EASM vérifie immédiatement si vous utilisez Ivanti et si c'est exposé.

Comment implémenter la combinaison EASM + TI

Sources de Threat Intelligence gratuites

- CISA KEV : Vulnérabilités exploitées dans la nature

- MITRE ATT&CK : Techniques et tactiques des attaquants

- AlienVault OTX : IoC partagés par la communauté

- Abuse.ch : Malware, botnet, ransomware IoC

- CERT-FR : Alertes spécifiques au marché français

Intégration technique

Flux TI (STIX/TAXII)

|

v

[Moteur de corrélation]

|

v

[EASM] ----> Vulnérabilités contextualisées

|

v

[SIEM] ----> Alertes enrichies avec contexte surface

Breach Atlas intègre nativement les flux CISA KEV et plusieurs sources de TI pour enrichir automatiquement le scoring de risque de vos vulnérabilités.