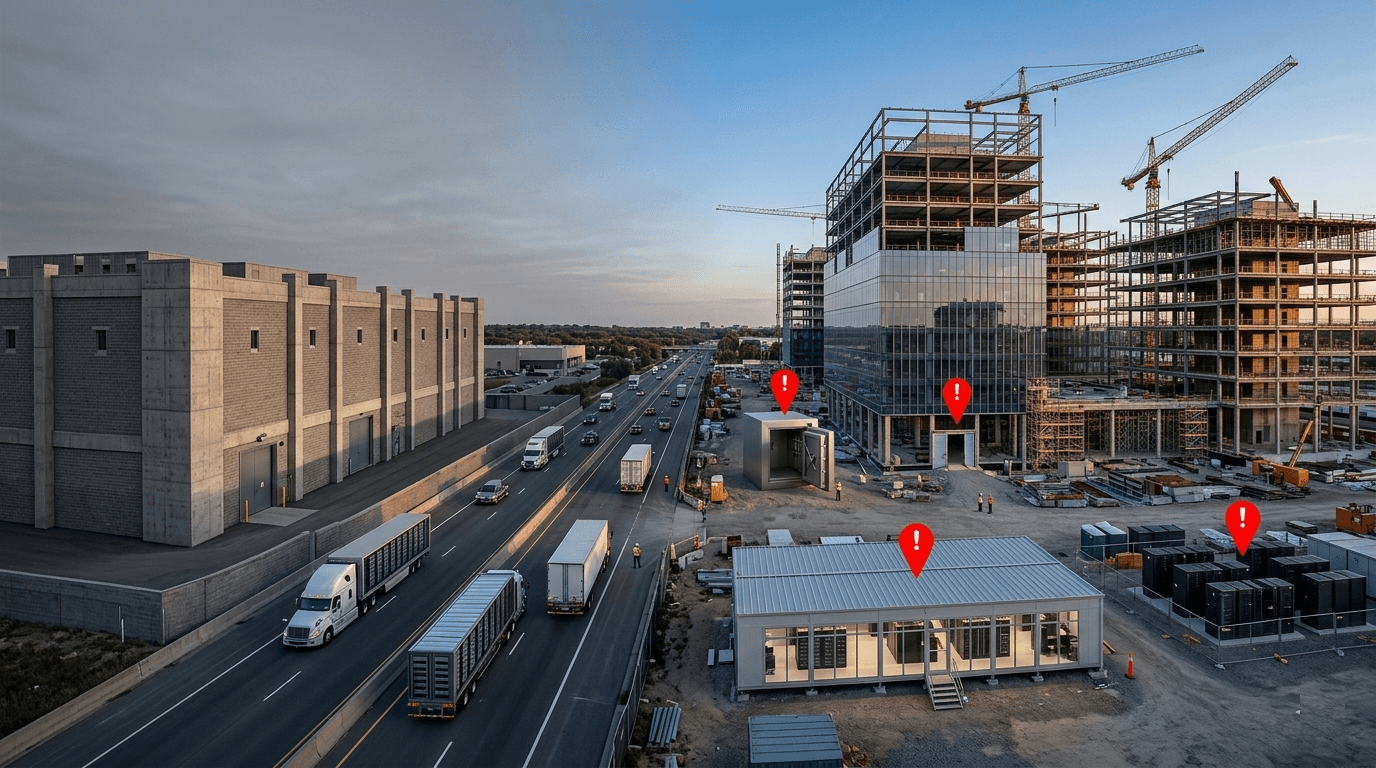

Migration cloud et surface d'attaque : les erreurs à éviter

La migration cloud est une transformation profonde — pas seulement technologique, mais aussi sécuritaire. En passant de l'on-premise au cloud, la surface d'attaque de votre organisation ne se déplace pas : elle se multiplie. Selon Palo Alto Networks, une migration cloud typique augmente la surface d'attaque exposée de 300% en moyenne dans les 18 premiers mois.

Les 7 erreurs de sécurité les plus courantes lors d'une migration cloud

Erreur 1 : Buckets S3/Azure Blob publics par défaut

Lors de migrations rapides, les équipes créent des buckets de stockage avec la configuration par défaut — souvent publique. En 2024, les buckets S3 mal configurés ont été impliqués dans plus de 1 000 violations de données significatives.

Ce que l'EASM détecte : Buckets S3 publics liés à votre organisation, accessible depuis Internet sans authentification.

Erreur 2 : Security Groups trop permissifs

Des instances EC2 ou VM Azure créées avec des Security Groups ouverts (0.0.0.0/0 sur tous les ports) pour faciliter la migration, jamais restreints ensuite.

Ce que l'EASM détecte : Ports critiques (3389, 22, 3306, 27017) accessibles depuis Internet sur vos IPs cloud.

Erreur 3 : Environnements de staging répliqués sans sécurisation

Les environnements de staging sont souvent créés comme copies exactes de la production, avec les mêmes données, mais sans les mêmes mesures de sécurité.

Ce que l'EASM détecte : Sous-domaines staging/dev/test exposés sur Internet avec des vulnérabilités non parchées.

Erreur 4 : APIs internes devenues publiques

Des APIs qui étaient protégées par le réseau interne se retrouvent exposées sur Internet après la migration, sans authentification.

Ce que l'EASM détecte : Endpoints API accessibles sans authentification, documentation Swagger publique.

Erreur 5 : Clés IAM/API avec privilèges excessifs dans le code

Des clés AWS ou des tokens Azure commités dans des repositories (même privés) avec des permissions administrateur.

Ce que l'EASM détecte : Clés dans des repositories GitHub publics liés à votre organisation.

Erreur 6 : DNS split-horizon mal configuré

Les résolutions DNS internes/externes non correctement séparées peuvent exposer des informations sur votre infrastructure interne.

Ce que l'EASM détecte : Fuites d'informations DNS sur des systèmes internes.

Erreur 7 : Absence d'inventaire cloud unifié

Les ressources cloud étant créées et supprimées rapidement, l'inventaire devient vite obso lète. Des ressources oubliées restent actives et facturées.

Ce que l'EASM apporte : Découverte continue de toutes les nouvelles ressources cloud exposées.

Checklist sécurité avant, pendant et après la migration

Avant la migration

- Inventaire complet des actifs à migrer

- Définition des politiques de sécurité cloud (Security Groups, IAM, chiffrement)

- Formation des équipes DevOps aux bonnes pratiques cloud

Pendant la migration

- Activation du EASM dès le premier jour de migration

- Revue hebdomadaire des nouvelles ressources créées et leur exposition

- Politiques IaC (Terraform, CloudFormation) avec sécurité by design

Après la migration

- Audit complet de la surface d'attaque post-migration

- Suppression des ressources non utilisées (réduction coûts + surface)

- Surveillance continue avec l'EASM

- Test de pénétration cloud spécifique