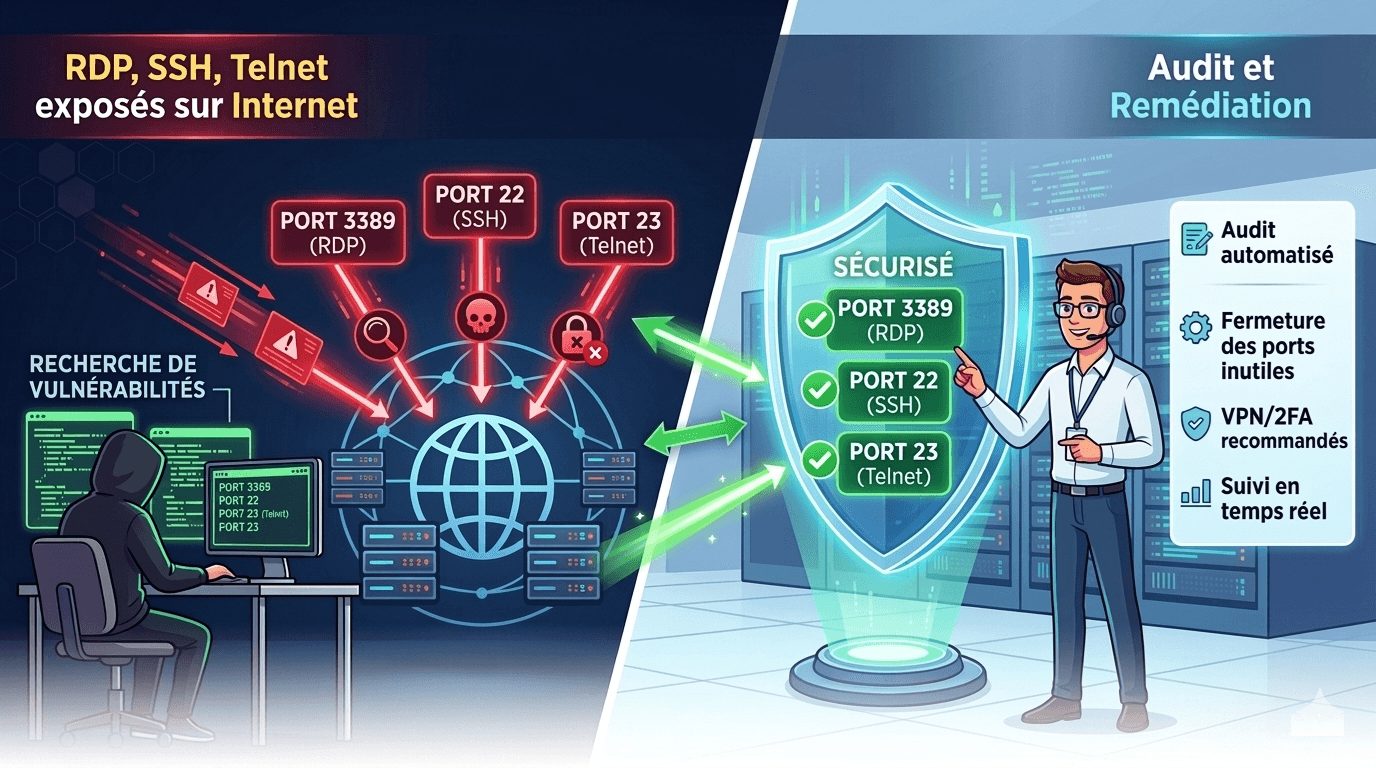

RDP, SSH, Telnet exposés sur Internet : audit et remédiation

Les services d'accès distant sont indispensables au fonctionnement des équipes IT. Mais exposés directement sur Internet sans protection adéquate, ils deviennent les portes d'entrée privilégiées des attaquants.

Les chiffres qui font peur

- Shodan indexe plus de 4,5 millions de serveurs RDP accessibles publiquement

- 71 % des attaques ransomware en 2024 ont commencé via un accès RDP compromis

- Une fois un serveur RDP exposé, les premiers tentatives de brute-force arrivent en moins de 4 heures

- Le port SSH (22) est scané par des bots toutes les 11 minutes en moyenne

Analyse des risques par service

RDP (Remote Desktop Protocol) — Port 3389

Vulnérabilités majeures :

- BlueKeep (CVE-2019-0708) : RCE sans authentification — encore des serveurs vulnérables en 2025

- DejaBlue (CVE-2019-1181/1182) : Variantes critiques

- PrintNightmare via sessions RDP

Vecteurs d'exploitation :

- Brute-force des credentials (attaques automatiques)

- Password spray avec credentials de breaches

- Exploitation de CVE sur versions obsolètes

SSH (Secure Shell) — Port 22

Risques :

- Clés SSH privées compromises dans des repositories

- Configurations permissives (PermitRootLogin yes, PasswordAuthentication yes)

- Clés d'accès non révoquées après départ d'employés

Telnet — Port 23

Pourquoi il ne devrait plus exister : Telnet transmet toutes les données en clair — identifiants, commandes, sorties. N'importe quel équipement de réseau entre vous et la destination peut lire vos sessions.

Plan de remédiation

Niveau 1 : Élimination immédiate

# Identifier les services exposés

nmap -p 22,23,3389 --open -iL ips.txt

# Actions immédiates

- Telnet : Désactiver complètement (aucun cas d'usage légitime en 2025)

- RDP exposé sans MFA : Fermer le port ou mettre derrière VPN

- SSH : Vérifier la configuration, désactiver root login

Niveau 2 : Renforcement

| Service | Mesure de protection | Priorité |

|---|---|---|

| RDP | Mettre derrière VPN ou bastion | P1 |

| RDP | Activer MFA (Azure MFA, Duo) | P1 |

| RDP | Mise à jour NLA obligatoire | P2 |

| SSH | Désactiver auth par mot de passe | P1 |

| SSH | Utiliser uniquement des clés SSH | P1 |

| SSH | Changer le port par défaut (optionnel) | P3 |

| Tout | Fail2ban ou blocage IP automatique | P2 |

Niveau 3 : Architecture sécurisée

INTERNET → VPN/Bastion Host → Accès RDP/SSH intern

| |

MFA requis Journalisation

IP whitelisting Session recording

Comment Breach Atlas surveille ces services

Breath Atlas détecte en temps réel :

- Tout nouveau service RDP/SSH/Telnet exposé sur vos IPs

- Les CVE applicables aux versions détectées

- Les configurations à risque (absence de MFA détectable)

- Les changements de port (services masqués sur ports non standard)

Mots-clés : RDP exposé ransomware, SSH Internet sécurité, Telnet désactiver, ports accès distant audit, remédiation RDP SSH EASM