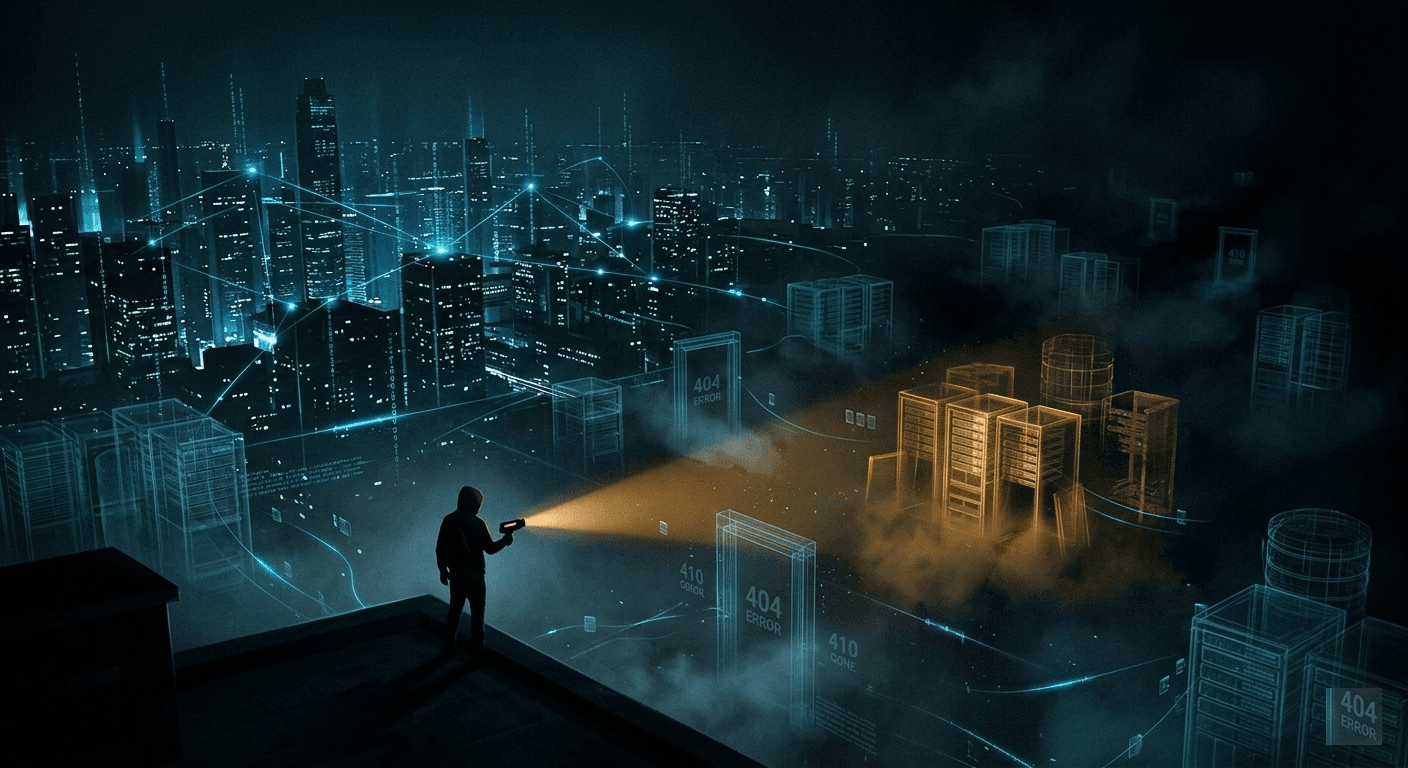

Shadow IT : comment l'EASM détecte vos actifs oubliés

Le Shadow IT — ces systèmes, applications et services utilisés sans l'approbation officielle de la DSI — est l'un des risques les plus sous-estimés de la cybersécurité moderne. Il ne s'agit pas toujours de malveillance : un développeur déploie un serveur de test, un commercial souscrit à un CRM SaaS, un manager crée un formulaire Google lié à un domaine d'entreprise. Chacune de ces actions laisse une trace sur Internet.

Qu'est-ce que le Shadow IT en termes d'exposition externe ?

Le Shadow IT exposé externement prend plusieurs formes :

| Type d'actif | Exemple concret | Risque associé |

|---|---|---|

| Sous-domaine orphelin | old-portal.company.com toujours actif | Takeover, phishing |

| Instance cloud non répertoriée | Serveur AWS créé par un dev | Exposé sans pare-feu |

| Application SaaS avec SSO | Outil connecté au compte Google Workspace | Accès non révoqué |

| Repository Git public | Code source avec credentials | Fuite de secrets |

| Serveur de staging | staging.company.com avec données réelles | Données non protégées |

| Anciennes pages web | Microsite d'une campagne marketing | CMS vulnérable non patché |

Comment l'EASM détecte le Shadow IT ?

L'EASM adopte la même approche qu'un attaquant : il part de votre organisation (nom de domaine, plages IP, noms d'entreprises liées) et explore Internet pour trouver tout ce qui lui est rattaché.

Étape 1 : Cartographie des domaines et sous-domaines

Brech Atlas analyse les enregistrements DNS, les certificats SSL (via Certificate Transparency Logs), les archives web et les moteurs de recherche pour dresser une liste exhaustive de tous les sous-domaines liés à votre organisation.

Ce qui est souvent découvert : dev., staging., old., test., api-v1., backup. — des centaines de sous-domaines oubliés.

Étape 2 : Identification des technologies et services

Pour chaque actif découvert, l'EASM identifie les technologies utilisées (serveur web, CMS, framework), les ports ouverts et les services exposés. Cela permet de détecter des services installés par des équipes non IT.

Étape 3 : Croisement avec les bases de vulnérabilités

Chaque technologie identifiée est croisée avec les CVE connues. Un WordPress 6.3 détecté sur un sous-domaine oublié ? L'EASM remonte immédiatement les vulnérabilités associées.

Étape 4 : Détection des configurations risquées

Ports RDP ou SSH ouverts, interfaces d'administration accessibles, serveurs sans HTTPS, certificats expirés — l'EASM détecte toutes ces configurations risquées, même sur des actifs inconnus.

Les 5 Shadow IT les plus dangereux

1. Les sous-domaines dangling (subdomain takeover)

Un sous-domaine qui pointe vers un service cloud supprimé (ex. Heroku, GitHub Pages, Azure) peut être réclamé par n'importe qui. L'attaquant héberge du contenu sous votre domaine officiel — parfait pour le phishing.

2. Les instances cloud non protégées

Un serveur créé sans Security Group configure é expose tous ses ports. Des bases de données Elasticsearch, des interfaces Jenkins, des Jupyter Notebooks ont été découverts en libre accès.

3. Les repos Git avec secrets

Des credentials, clés API, mots de passe de base de données commités par erreur dans des repos GitHub. Les outils d'OSINT scannent GitHub en continu.

4. Les applications SaaS avec OAuth

Une application tierce avec accès à votre Google Workspace ou Microsoft 365 peut lire vos emails, fichiers et contacts. Si l'application est compromise, votre organisation l'est aussi.

5. Les microsites de campagnes oubliés

Un microsite créé pour une campagne marketing de 2019, toujours en ligne, avec un CMS vulnérable. Personne ne pense à le mettre à jour parce que personne ne sait qu'il existe encore.

Ce que vous devez faire

- Lancer une découverte initiale : Utilisez un outil EASM pour cartographier l'ensemble de vos actifs exposés, y compris ceux que vous ne connaissez pas.

- Classifier et assigner : Pour chaque actif découvert, désignez un propriétaire et évaluez si l'exposition est légitime.

- Remédier ou désactiver : Les actifs non utilisés doivent être désactivés. Les actifs utiles doivent être sécurisés (patch, firewall, authentification).

- Surveiller en continu : Le Shadow IT se crée en permanence. La surveillance doit être continue, pas ponctuelle.