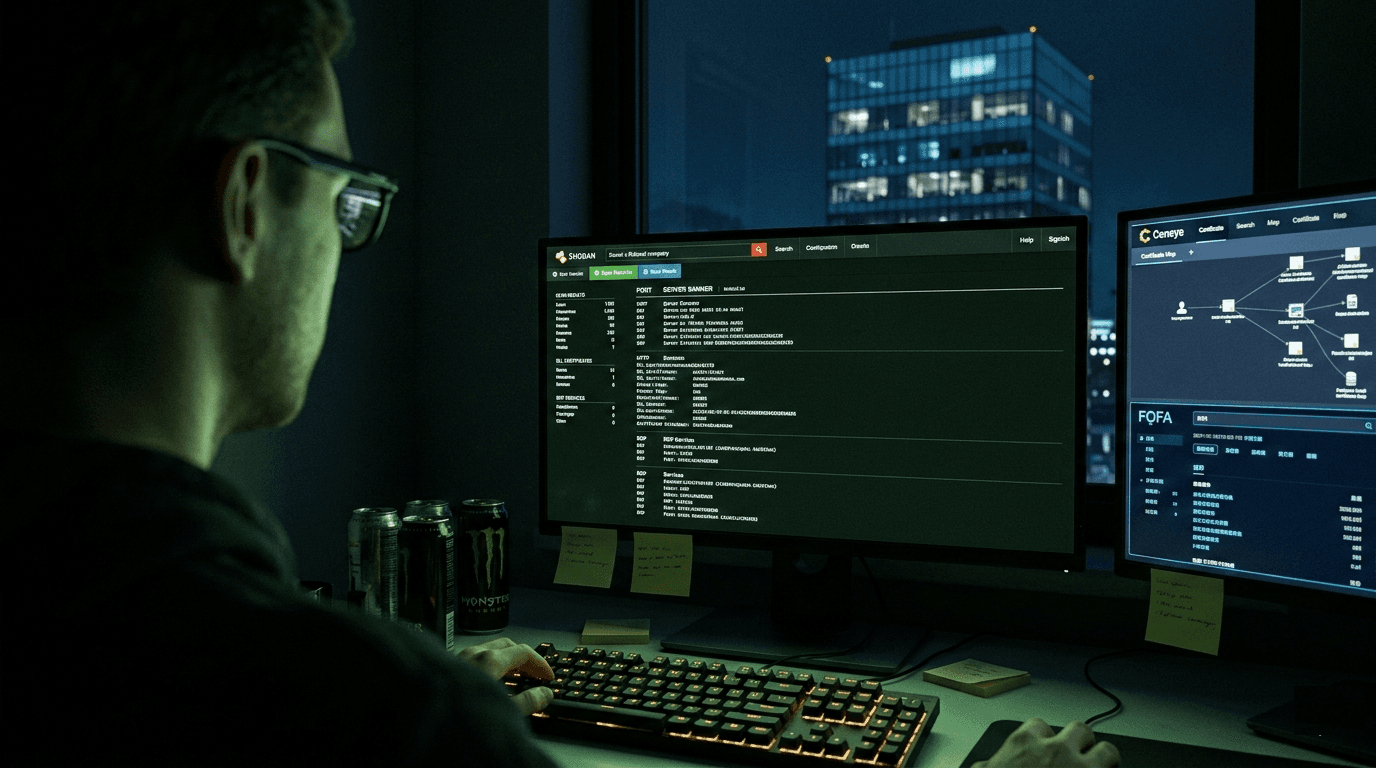

Shodan, Censys, FOFA : comment les attaquants voient votre infrastructure

Shodan est souvent appelé « le Google des hackers ». Mais contrairement à Google qui indexe les pages web, Shodan indexe les services Internet exposés : serveurs, caméras, routeurs, bases de données, systèmes industriels (SCADA), et bien plus. Ces outils sont légaux, publics, et utilisés quotidiennement par les attaquants pour cartographier leurs cibles.

Shodan : le plus utilisé

Qu'est-ce que Shodan indexe ?

Shodan scanne continuellement Internet et collecte les bannières (banners) répondues par tous les services ouverts. Il indexe :

- Les headers HTTP/HTTPS

- Les bannières SSH, FTP, Telnet

- Les certificats SSL

- Les réponses des services industriels (Modbus, DNP3, BACnet)

- Les interfaces web de caméras, routeurs, NAS

Requêtes Shodan utiles pour auditer votre exposition

# Tous les services de votre organisation

org:"Votre Société"

# Services sur une plage IP spécifique

net:185.x.x.0/24

# RDP exposés dans votre organisation

org:"Votre Société" port:3389

# Bases de données MongoDB ouvertes

org:"Votre Société" product:"MongoDB"

# Panneaux d'administration accessibles

org:"Votre Société" http.title:"Login"

# Services avec certificats expirés

ssl.cert.expired:true org:"Votre Société"

# Vulnérabilités CVE spécifiques (Shodan Pro)

vuln:CVE-2023-4966 org:"Votre Société"

Censys : l'alternative avec plus de profondeur

Censys se distingue de Shodan par sa profondeur d'analyse des certificats et sa capacité à corréler les données. C'est l'outil de référence pour la recherche sur les certificats SSL.

Requêtes Censys utiles

# Tous les actifs liés à votre domaine via les certificats

parsed.names: company.com

# Services d'une organisation

autonomous_system.name: "Company Name"

# Protocoles spécifiques

services.service_name: "ELASTICSEARCH"

# TLS expiré ou vulnérable

services.tls.certificates.leaf_data.issuer.common_name: ...

FOFA : l'outil privilégié des acteurs asiatiques

FOFA (Find Objects Finding Algorithm) est un moteur de recherche chinois similaire à Shodan. Il est très utilisé par des groupes APT et des acteurs malveillants asiatiques pour la reconnaissance.

Pourquoi surveiller FOFA ?

Votre infrastructure peut être indexée par FOFA même si elle n'apparaît pas dans Shodan. Des groupes APT chinois (APT41, APT40) l'utilisent systématiquement.

# Requêtes FOFA

domain="company.com"

org="Company Name"

cert.subject="company.com"

Ce que ces moteurs révèlent sur une entreprise typique

En tapant org:"NomEntreprise" dans Shodan, un attaquant obtient en quelques secondes :

- La liste de toutes vos IPs publiques avec leurs services

- Les versions de logiciels exposés (Apache 2.4.49 = CVE-2021-41773 !)

- Les ports inhabituels ouverts qui suggèrent des backdoors ou des services mal configurés

- Les certificats SSL expirés qui signalent des actifs abandonnés

- Les systèmes industriels potentiellement accessibles

Comment l'EASM va plus loin que Shodan

Shodan et Censys sont des outils passifs : ils affichent ce qui est indexé mais ne vous alertent pas en temps réel. L'EASM combine ces sources avec des scans actifs et vous offre :

| Fonctionnalité | Shodan/Censys | EASM (Breach Atlas) |

|---|---|---|

| Index des services exposés | ✅ | ✅ |

| Scan actif en temps réel | ❌ | ✅ |

| Alertes sur nouveaux actifs | ❌ | ✅ |

| Priorisation automatisée | ❌ | ✅ |

| Découverte actifs inconnus | Partiel | ✅ |

| Suivi historique | Partiel | ✅ |

| Intégration CVE | Partiel (Pro) | ✅ |

| Actif sans connaissances techniques | ❌ | ✅ |